Jan

27,

2010

リモートアクセスその3

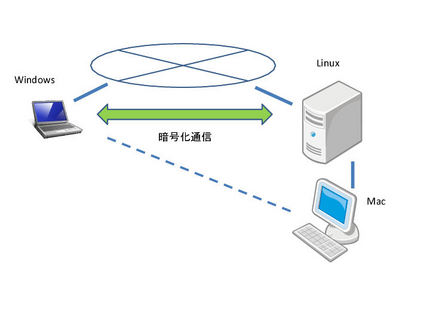

Windowsからインターネット経由でLinuxにログインします。

これには「Putty」と呼ばれる暗号化通信APLを使います、Linuxマシンは固定GIPで指定されたポート番号で外部からアクセスができるようにしておきます。

ログインすると、Windowsから同じLAN内にあるMacを操作できるようになります、ここでVNCのような画面操作APLでコントロールをします。

このため、体感的には点線のように接続されているように感じます。

VNCやRDPをインターネット上で直接操作するのは極めて危険なので、このように暗号化して通信します。

このように仕組みを、ポートフォワーディングとかトンネリングと呼びます。

×

- If you are a bloguru member, please login.

Login - If you are not a bloguru member, you may request a free account here:

Request Account

dote

dote  ジャグリングGOTO

ジャグリングGOTO

People Who Wowed This Post

People Who Wowed This Post

People Who Wowed This Post